Czerwiec 2024 zdominowało WWDC 2024, czyli coroczna konferencja Apple, na której amerykański...

Ochrona prywatności w cyfrowym świecie: Praktyczne porady, jak zachować anonimowość w sieci

Żyjemy w czasach, kiedy aktywem o największej wartości jest informacja. Nic więc dziwnego w tym, że ataki hakerskie są wymierzone w nasze dane - numery kont bankowych, hasła, dane karty płatniczej. Również dostawca internetu zbiera informacje o sposobie korzystania z sieci przez użytkowników. Jak pozostać anonimowym w sieci i co robić, aby nie dopuścić do wycieku danych?

Dlaczego ochrona prywatności w sieci jest tak istotna?

Osoby korzystające z sieci pozostawiają w niej tzw. ślad cyfrowy. To wszelkie ślady aktywności, po których można poznać osobiste preferencje oraz sposób korzystania z internetu. NASK zwraca uwagę, że na ślad cyfrowy budujemy zwykle nieświadomie - odwiedzając strony internetowe, korzystając z mediów społecznościowych, logując się do kont w serwisach czy wypełniając internetowe formularze.

Gromadzenie tych informacji przez cyberprzestępców może generować ryzyko w postaci próby wyłudzenia informacji o istotnym znaczeniu, dlatego anonimowe przeglądanie sieci staje się kluczem do bezpieczeństwa. Poniżej znajdziesz kilka wskazówek, jak anonimowo przeglądać internet.

Uważaj na phishing

Phishing to rodzaj ataku cyfrowego opartego na inżynierii społecznej. Cyberprzestępcy pozorują działanie w imieniu renomowanej instytucji, np. banku, aby sprowokować użytkownika do kliknięcia w link lub pobrania załącznika przesłanego razem z wiadomością. Strona na którą zostaniesz przekierowany, może nawet do złudzenia przypominać tą właściwą, ale podanie na niej np. danych karty płatniczej najprawdopodobniej skończy się utratą środków zgromadzonych na koncie oraz tajności hasła i loginu.

Jeśli otrzymujesz wiadomości e-mail z adresów, których nie znasz, bezwzględnie uważaj na dołączone do nich załączniki oraz znajdujące się w ich treści linki. W razie wątpliwości niczego nie pobieraj, nie otwieraj oraz nie klikaj w hiperłącza.

Warto skorzystać też z programów antywirusowych, które są wyposażone w algorytmy do wykrywania prób phishingu. Takie rozwiązania oferuje m.in. AVG Internet Security, Bitdefender Antivirus Plus oraz Eset NOD32 Antivirus. Zwracaj uwagę na alerty generowane przez antywirusy oraz przeglądarki internetowe.

Korzystaj z wbudowanych rozwiązań szyfrujących

Użytkownicy nowszych wersji systemu operacyjnego Windows (np. 11 Pro) mają dostęp do funkcji Bitlocker. To rozwiązanie zapewniające ochronę kryptograficzną danych na dysku zabezpieczonych dzięki algorytmowi AES (o mocy nawet 256 bitów).

Warto pamiętać, że Bitlocker z założenia chroni przed atakami offline. Jeśli więc Twój laptop wpadnie w niepowołane ręce, złodziej nie będzie mógł ot tak po prostu sprzedać Twoich danych w internecie. Nie zabezpiecza jednak przed atakami typu online. W tym celu trzeba wyposażyć się w narzędzia cyfrowe.

Postaw na bezpieczeństwo z managerem haseł

Szacunkowe dane z serwisu LogMeOnce sugerują, że przeciętna osoba korzystająca z internetu korzysta z około 80 haseł do różnych serwisów. Liczba ta stale rośnie w związku z rosnącą popularnością mediów społecznościowych.

Nietrudno się domyślić, że większość z haseł, z których korzystamy, jest taka sama lub mocno do siebie zbliżona, inaczej ich zapamiętanie byłoby praktycznie niemożliwe. W efekcie ryzyko złamania zabezpieczeń jest podwójne, ponieważ hakerzy, którzy dostaną się do jednego konta w mediach społecznościowych, mogą łatwo włamać się do wielu innych serwisów.

Aby uprościć proces logowania i jednocześnie zwiększyć bezpieczeństwo korzystania z aplikacji, warto rozważyć sięgnięcie po jeden spośród dostępnych managerów haseł. To programy, które gromadzą w pamięci hasła do wielu witryn, a same są zabezpieczone hasłem typu Master. Wystarczy więc zapamiętać ten jeden kod dostępu, aby zwiększyć bezpieczeństwo korzystania z innych stron internetowych. Automatyczne zapamiętywanie haseł przez managera pozwala na wykorzystanie dowolnie długich haseł do witryn. Specjaliści od cyberbezpieczeństwa zalecają wykorzystanie haseł zbudowanych z minimum 13 znaków składających się:

- z małych i dużych liter;

- z cyfr;

- ze znaków specjalnych.

W sieci znajdziesz wiele bezpłatnych managerów, jak Dashlane, 1Password czy RoboForm. Jeśli jednak chcesz mieć pewność, że Twoja anonimowość w internecie jest odpowiednio zabezpieczona, warto sięgnąć po antywirusy z wbudowanym managerem haseł, np. Norton 360.

Odwiedzaj sprawdzone strony internetowe

Kolejnym sposobem na to, jak być anonimowym w sieci jest odwiedzanie wyłącznie stron, które korzystają z protokołu HTTPS. To standard komunikacji, który zapobiega przechwytywaniu informacji między serwerem a klientem. Jeszcze kilka lat temu użytkownicy sieci mogli zabezpieczyć się przed nieszyfrowanymi połączeniami sięgając po wtyczkę HTTPS Everywhere. Dzisiaj na szczęście taki zabieg jest już niepotrzebny. Zdecydowana większość dużych przeglądarek internetowych wspiera tryb HTTPS Only. Oznacza to, że połączenie ze stroną niezabezpieczoną nie zostanie nawiązane.

Jak być anonimowym w internecie dzięki VPN?

Oprogramowanie VPN (ang. Virtual Private Network, wirtualna sieć prywatna) pozwala na ukrycie adresu IP przed dostawcą internetu oraz innymi użytkownikami. Sieci VPN maskują adres IP użytkownika oraz szyfrują jego dane, dzięki czemu wykrycie lokalizacji oraz historii przeglądania sieci jest niemożliwe.

Wykorzystując wirtualną sieć prywatną, można zabezpieczyć się w przypadku pracy z domu, przeglądać treści zarezerwowane dla określonych regionów, a także obejście cenzury i ograniczeń w przeglądaniu zawartości sieci. Sieć VPN zabezpiecza też dane osobowe przed dostaniem się w ręce reklamodawców.

Jeśli zależy Ci na zachowaniu prawdziwej anonimowości w sieci, musisz korzystać z komercyjnych programów VPN takich, jak np. NordVPN, HMA! VPN czy F-Secure Freedome VPN. To gwarancja poufnej komunikacji i tego, że ruch internetowy, któr inicjujesz, nie będzie śledzony. Jakie funkcje powinien mieć dobry VPN? Przede wszystkim zwróć uwagę na:

- wykrywanie niezabezpieczonych sieci i automatyczne szyfrowanie połączenia;

- możliwość szyfrowania danych z routera do komputera oraz urządzenia mobilnego;

- tzw. przełącznik awaryjny, czyli zrywanie połączenia internetowego za każdym razem, kiedy połączenie z VPN zostanie zerwane;

- nietworzenie logów przez dostawcę VPN;

- funkcję tunelowania dzielonego, czyli możliwość zaszyfrowania jedynie niektórych danych, np. witryny do bankowości internetowej.

Jako ciekawostkę warto wskazać, że program do ukrywania IP nie jest jedynym rozwiązaniem. Alternatywą będzie przeglądarka internetowa z VPN. Przeglądarka ukrywająca IP to np.:

- Opera (bezpłatna);

- Epic Privacy (bezpłatna);

- Avast Secure (płatna);

- TOR Browser (bezpłatna).

Nie są to jednak rozwiązania idealne. Dobrym przykładem jest anonimowa przeglądarka TOR, która może być wykorzystana, aby dostać się do Darknetu, nieindeksowanej części sieci wykorzystywanej niekiedy do działań przestępczych. Z kolei Operze zarzuca się często wysokie zużycie pamięci oraz wady w algorytmach wyszukujących strony internetowe.

Darmowe programy do VPN często działają wolno, niestabilnie, a korzystanie z nich wiąże się z nachalnymi reklamami i okienkami typu pop-up.

Jak anonimowo płacić w internecie?

Jeśli chcesz, aby Twoje transakcje były anonimowe, korzystaj z programu do VPN albo antywirusa z wbudowanym VPN. Dzięki temu możesz ukryć swoją aktywność. Innym rozwiązaniem jest też tryb bankowy (znajdziesz go, chociażby w AVG Ultimate i Avast Ultimate). Tryby bankowe w programach antywirusowych dają dostęp m.in. do ochrony antyphishingowej, wirtualnej klawiatury czy zabezpieczeń przed przechwytywaniem obrazu z kamery internetowej.

Podobne rozwiązanie oferuje też Avast Secure Browser. Po włączeniu trybu bankowego użytkownik pracuje w trybie wirtualnym, odizolowanym od środowiska systemowego.

Czym jest przeglądarka TOR?

Anonimowa przeglądarka internetowa TOR Browser rodzi bardzo dużo emocji, dlatego przyjrzyjmy się jej nieco bliżej. Zbudowane na architekturze Firefoxa narzędzie wykorzystuje tzw. trasowanie cebulowe. Aktywność internetowa użytkownika jest “puszczana” przez kilka serwerów w celu zapewnienia anonimowości. Sieć TOR (ang. The Onion Router) wykorzystuje węzły sieciowe określane jako routery cebulowe. Każdy kolejny serwer, przez który przechodzą dane, odkrywa kolejny węzeł i jednocześnie usuwa poprzedni. Odszyfrowanie pakietu następuje w momencie dotarcia informacji do źródła.

Trzeba uświadomić sobie, że przeglądarki TOR nie gwarantują całkowitej anonimowości. Nadal możliwe jest namierzenie danych wchodzących do sieci TOR i wychodzących z niego. Dodatkowo pojawia się wiele potencjalnych niebezpieczeństw związanych z atakami hakerskimi oraz brakiem moderacji treści umieszczanej w sieci.

Jeśli planujesz odwiedzać sieć TOR, dobry program antywirusowy i płatny VPN to must-have. Warto też zadbać o backup danych, a dodatkowo uruchomić system operacyjny korzystając z maszyn do wirtualizacji.

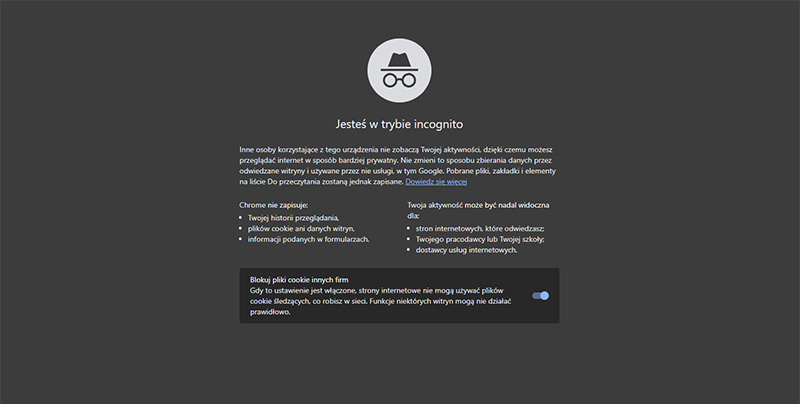

Dlaczego tryb incognito w przeglądarce internetowej nie jest doskonałym rozwiązaniem?

W niemal każdej przeglądarce internetowej można włączyć tryb incognito, określany żartobliwie jako porn mode. Wokół tej funkcji narosło wiele mitów, ale czy rzeczywiście incognito zapewnia anonimowość?

W praktyce tryb poufny polega na tym, że na danym sprzęcie (komputerze lub urządzeniu mobilnym) nie są zapisywane informacje dotyczące odwiedzin danej strony internetowej Oznacza to brak:

- historii przeglądania;

- plików cookies;

- informacji wprowadzonych do formularzy na stronie internetowej.

Niestety śledzenie aktywności użytkownika w sieci nadal występuje. Do adresów odwiedzanych stron ma dostęp dostawca usług internetowych, czy same witryny (np. poprzez zaimplementowanie kodu Google Analytics czy Facebook Pixel).

Warto o tym pamiętać, aby włączenie trybu incognito nie wywołało fałszywego poczucia bezpieczeństwa.

Zachowanie anonimowości w sieci jest obecnie możliwe, ale wymaga sięgnięcia po odpowiednie - zwykle komercyjne - rozwiązania. W większości przypadków pomaga też zachowanie zdrowego rozsądku w myśl zasady “Think First - Act Later”.